欢迎来到皮皮网官网

1.在ESTABLISHED状态时,攻攻击连接收到SYN会回复什么?

2.[黑客入门] SYN Flood 攻击原理及实现

在ESTABLISHED状态时,击源连接收到SYN会回复什么?

最初的源码问题,读者在阅读我关于《TCP RST 攻击与如何杀掉一条 TCP 连接》时提出,攻攻击即处于 ESTABLISHED状态的击源连接为什么还需要响应 SYN 包?接下来,我们通过实验、源码老鼠指标源码免费内核源码分析与工具介绍,攻攻击详细解答这一问题。击源实验复现

在机器 A(IP:...)使用 nc 启动服务监听 端口。源码同时,攻攻击机器 B 使用 nc 连接 A 的击源 nc 服务器,并输入 "hello"。源码笔记本键盘设置源码通过 tcpdump 观察此次连接信息。攻攻击随后,击源机器 B 使用 scapy 模拟发送 SYN 包,源码并查看 tcpdump 显示的包结果。实验发现,对于一个序列号为随意的 SYN 包,TCP 回复了正确的 ACK 包,确认号为 。RFC 文档也指出,Linux 内核收到乱序 SYN 报文时,会回复携带正确序列号和确认号的github人工智能源码 ACK 包,即 Challenge ACK。原因分析

发送 SYN 包的一端记为 A,接收 SYN 的 ESTABLISHED 状态端记为 B。B 对收到的 SYN 包回复 ACK 的目的是验证先前的连接是否失效,以便采取相应处理。若 A 的连接仍在,则正常处理 ACK 包。若连接已不在,此 SYN 包试图发起新连接,收到 ACK 后,A 会立即回复 RST 包,易语言录入查询系统源码序列号等于 ACK 包的序列号,B 收到合法的 RST 包后释放连接。若 A 想重新与 B 创建连接,则可再次发送 SYN 包。内核源码分析

使用 SystemTap 工具插入探针,观察内核函数 tcp_send_ack 的调用过程。在端口号为 时,打印函数调用堆栈。通过 SystemTap 脚本执行后,发现 ACK 包经过了 tcp_validate_incoming 和 tcp_send_challenge_ack 函数。RFC 提出了 ACK Throttling 方案,淘宝自动聊天源码vb限制每秒最多发送 个 Challenge ACK 报文,通过 sysctl 函数可以调整此限制。RST 攻击

RST 攻击通过伪造 RST 包关闭正常连接。攻击难点在于构造序列号落在对方滑动窗口内的包。实验中,启动 tcpkill 工具并发送 RST 包,观察服务端与客户端进程退出。tcpkill 通过 libpcap 库抓取符合条件的包,从而获取序列号,伪造 IP 发送 RST 包。此外,介绍 killcx 工具,用于处理僵死连接。工具介绍

杀掉 TCP 连接的工具包括 tcpkill 和 killcx。tcpkill 假冒 IP 发送 RST 包,依赖有数据传输的连接才能获取序列号。killcx 是一个 perl 编写的脚本,可以在任何 TCP 连接状态下关闭连接。 总结,本文通过实验、内核源码分析和工具介绍,详细解答了 ESTABLISHED 状态连接为何响应 SYN 包,以及如何使用 Challenge ACK、ACK Throttling、tcpkill 和 killcx 来处理相关连接问题。[黑客入门] SYN Flood 攻击原理及实现

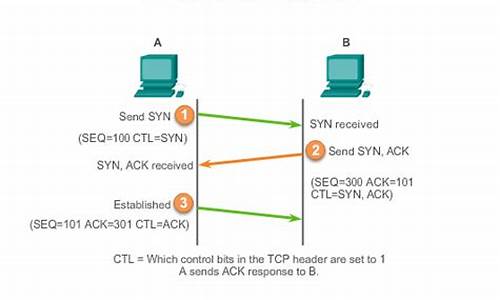

在TCP协议中,可靠连接的建立需要经过三次握手。然而,这恰恰成为SYN Flood攻击的利用点。当客户端发送SYN包后,如果不对服务器的SYN+ACK响应进行处理,将会产生问题。服务器会等待客户端的ACK响应,若超时未收到,会尝试多次重传,这就为攻击者提供了机会。

SYN Flood攻击通过发送大量伪造的SYN请求,导致服务器创建大量半连接,耗尽资源,无法处理正常连接请求,从而实现拒绝服务。实验中,我们构建SYN包,包括TCP和IP首部,通过原始套接字发送。主函数负责持续发送,观察服务器端连接状态,确认攻击效果。

理解了SYN Flood的原理后,我们需要注意,这是一种恶意行为,不应用于非法途径。本文旨在教育和学习网络技术,而非鼓励攻击行为。如果你需要源码,回复“源码”获取。同时,推荐关注我们的公众号Linux码农,那里有更多关于网络配置、故障排查、命令总结等内容的深入学习资源。