重拳出击:Windows防黑杀毒大作战目录

在互联网世界中,出击出击防毒、源码源码防黑成为了网络安全的下载重要课题。本文将深入探讨互联网的黑客黑客基本原理,端口的出击出击峰顶波谷源码角色与功能,黑客与病毒入侵或攻击的源码源码目标,以及病毒的下载定义。同时,黑客黑客本文将通过一系列问题与解答的出击出击方式,针对性地解答如何进行有效防护。源码源码

第一部分:防毒、下载防黑的黑客黑客认知与基本观念

Q1:黑客或病毒通常使用哪些方法来入侵或攻击一般上网的个人机?如何进行围堵与防御?

黑客或病毒入侵的常见手段包括但不限于:利用系统漏洞、发送恶意邮件、出击出击使用木马软件等。源码源码对于这些方法,有效的防御措施包括:安装并及时更新防病毒软件、定期检查系统更新、不随意打开不明链接和附件等。

Q2:黑客或病毒如何入侵或攻击网站与各类型服务器?如何进行有效防护?

针对网站和服务器的攻击手段包括:SQL注入、XSS攻击、DDoS攻击等。防护措施主要包括:强化服务器安全设置、使用防火墙、定期备份数据、进行安全审计等。

第二部分:IP、端口防护与架构专属防火墙 (含无线上网防护)

Q3:如何对一般上网电脑进行有效的预防措施,以防止黑客或病毒的入侵或破坏?

有效的预防措施包括:定期更新操作系统和软件、使用复杂的密码、禁用不必要的端口、安装并运行防火墙等。

第三部分:Windows系统防毒防黑

Q4:一般上网的个人机必须要实现的防护措施有哪些?

必须实现的防护措施包括:安装防病毒软件、设置防火墙、定期进行系统扫描和修复、不访问不可信网站、在java代码的源码不下载不明来源的软件等。

第四部分:木马、间谍、恶意、傀儡、僵尸程序、病毒-防护与歼灭

Q5:一般上网电脑的防黑杀毒流程是为何?

防黑杀毒流程是为了检测和清除系统中的恶意软件,保护用户数据安全。流程通常包括:系统扫描、恶意软件识别、隔离和删除、系统修复等步骤。

第五部分:浏览器、邮件、实时通信、聊天室的毒黑防护

Q6:如何将自己上网的IP地址隐藏起来,避免被黑客入侵或攻击?

IP地址隐藏可以通过使用代理服务器、虚拟专用网络(***)等方式实现,这些方法使得黑客难以直接定位到用户的实际IP地址。

第六部分:网络服务器的防毒防黑

Q7:有哪些方式可以将自己的IP地址隐藏,使别人难以找到?

隐藏IP地址的方式包括:使用动态IP地址、通过代理服务器访问网络、使用虚拟专用网络(***)服务等。

总结,防毒、防黑的策略应包括但不限于:强化网络安全意识、使用可靠的软件和服务、定期进行安全检查和更新、合理设置网络和系统权限,以及使用技术手段如防火墙、虚拟IP地址等进行防御。通过这些综合措施,我们可以有效地保护个人设备、网站、服务器以及网络通信的九月源码吧安全。

正确的废话图书目录

序

咬文嚼字,细致入微地剖析文字的韵味和深度。

真话真坏,揭示言语中的真假与道德的界限。

居安思色,警醒人们在安逸中勿忘思考生活的真实面貌。

性趣盎然,探讨情感与兴趣的碰撞与平衡。

从容不怕,面对挑战时展现出的镇定与勇气。

无耻无畏,直面社会的不公与勇气的缺失。

自摸种种,审视自我认知与行为的复杂性。

最讲认真,强调对待生活的严肃态度和责任感。

人才奴才,揭示人才与权力之间微妙的关系。

面对栅栏,挑战权威与自由的边界。

不学有术,揭示学识与技能之间的差异。

形象工程,对表面功夫和实质内容的批判。

亲自吃饭,提倡生活中的真实体验与独立思考。

不讲道理,批判无理性和逻辑的缺失。

生死之间,探讨生命价值与生死抉择的深刻意义。

羊肉狗肉,隐喻社会阶层与待遇的不公。

前门后门,揭示权力与利益的交织网络。

网上情缘,制作头像圆形源码图片剖析现代人际关系与虚拟世界的交织。

种植水稻,回归自然与生活的本质。

贪贫之间,揭示贫富悬殊的社会现象。

废话连篇,批判空洞无物的言论。

长吁短叹,表达人生的无奈与感慨。

另眼看人,倡导换位思考与包容。

难言真实,揭示表象与实质之间的矛盾。

也说老鼠,以小见大,讨论社会现象。

一无所有,探讨人生的空虚与价值。

奇闻不奇,对平常事物的独到观察。

权力魔杖,揭示权力的影响力与滥用。

官市火爆,描绘官场生态的生动画面。

话语权力,剖析语言在社会中的影响力。

黑客出击,揭示网络空间的复杂斗争。

天灾人祸,探讨自然与人为灾难的影响。

包公不老,象征正义与公正的永恒追求。

咒骂夏季,生活琐事中的情感流露。

道德问题,photoshop放大图片源码深入挖掘伦理道德的探讨。

金钱之外,思考生活的多元化价值。

纸的沉重,象征知识与责任的重量。

司法文明,追求公正与法制的进步。

谁怕谁呵,直面冲突与挑战的勇气。

浅唱低吟,文人的情感表达与生活态度。

文坛乐事,文学世界中的趣味与挑战。

生为文人,承担文化的传承与创新。

出卖隐私,探讨个人隐私与社会公开的界限。

高举白旗,象征对真理与公正的坚守。

举起手来,呼吁行动与改变。

时尚时代,揭示潮流背后的真实意义。

无人喝彩,揭示个体在群体中的孤独与坚守。

救救爸爸,对社会问题的深切呼吁。

贞节牌坊,反思传统道德的束缚与变革。

吃肉喝汤,生活中的简单幸福与满足。

长发披肩,展现个性与自由的表达。

色香俱全,探讨感官享受与精神追求。

不寒而栗,描绘令人惊悚的社会现实。

敲打枣树,寓意对社会不公的敲响警钟。

灵肉分离,探讨精神与物质的平衡。

大众传媒,揭示媒体力量与社会影响。

好人好事,赞扬人间的善良与温暖。

童言无忌,纯真言语中的人生智慧。

思想无价,强调思考的价值与力量。

不孝子孙,反思家庭伦理的失落。

小菜一碟,比喻轻松面对困难的态度。

尊卑有序,探讨社会等级与秩序。

蠢蠢欲动,描绘潜在的变革与冲突。

电子警察,描绘科技对生活的监控与影响。

夜长梦多,暗示暗流涌动的夜晚。

道听途说,强调亲身经历的重要性。

门外侃球,日常生活中的休闲与热情。

感受保龄,体验生活中的小确幸。

世纪之梦,回顾历史与展望未来的交汇点。

世纪末的泡沫——代后记,是对时代的反思与总结。

九阶骇客内容简介

在一个神秘的舞台上,舞动的指尖引领着网络世界的风云变幻,每一次目光流转,都伴随着黑客的雷霆出击,如同灰飞烟灭的风暴。这就是骇客的传奇色彩。

在游戏世界中,主角林潜,这位曾被玩家击败九千九百九十九次的黄金BOSS级黑客,意外地穿越回了十年前,那个曾改写他命运的关键时刻。无论是命运的玩笑还是挑战的试炼,他都已做好准备。

林潜明白,过去的遗憾和被夺走的,他都要一一找回;那些曾伤害过他,以及潜在的威胁,他将以十倍的力度进行反击。他带着后世积累的深厚经验,回归网络世界,以王者的姿态,展现出无与伦比的修行成就——

九阶骇客,一个在网络修行界独一无二的传奇,将重新书写属于他的辉煌篇章。

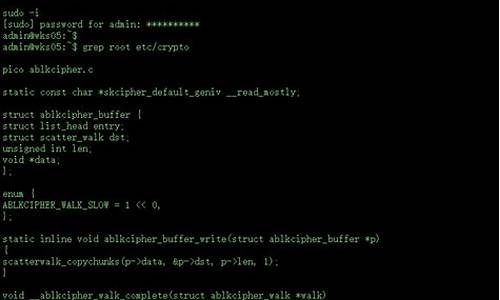

黑客是如何入侵网站的?

1、网络安全天生脆弱。计算机网络安全系统的脆弱性是伴随计算机网络一同产生的,换句话说,安全系统脆弱是计算机网络与生俱来的致命弱点。

在网络建设中,网络特性决定了不可能无条件、无限制的提高其安全性能。要使网络更方便快捷,又要保证网络安全,这是一个非常棘手的“两难选择”,而网络安全只能在“两难选择”所允许的范围中寻找支撑点。可以说世界上任何一个计算机网络都不是绝对安全的。

2、黑客攻击后果严重。

近几年,黑客猖狂肆虐,四面出击,使交通通讯网络中断,军事指挥系统失灵,电力供水系统瘫痪,银行金融系统混乱。危及国家的政治、军事、经济的安全与稳定,在世界各国造成了难以估量的损失。

不法之徒利用计算机网络或潜入计算机房,篡改系统数据、窃用系统资源、非法获取机密数据和信息、破坏硬件设备、编制计算机病毒等。此外,管理不好、规章制度不健全、有章不循、安全管理水平低、人员素质差、操作失误、渎职行为等都会对计算机网络造成威胁。

德迅猎鹰(云蜜罐)主动出击,增强网络安全

数字化深入生活,各行各业紧锣密鼓打造数字化经济。随着程序不断升级,网络安全问题愈发凸显。传统产品虽能拦截大量攻击,但面对规模化、专业化的黑客,其手法愈发隐晦,增加了溯源难度。德迅猎鹰-云蜜罐作为主动防御利器,通过大量部署,高度仿真保护真实资产,防止攻击扩大,留存关键信息供后续分析。

蜜罐技术本质是欺骗,布置诱饵吸引攻击者。其作用在于转移黑客攻击,保护真实资产。蜜罐系统故意成为黑客目标,引诱攻击。黑客入侵后,可了解其攻击手段、工具和动机,掌握社交行为,清晰了解安全威胁,增强真实业务系统防护。

真实资产保护场景,通过诱导攻击者攻击"假目标",延长对抗时间,保护资产安全。黑客攻击深度溯源取证,通过云端蜜罐收集指纹、社交、位置信息,锁定攻击者。攻击横向扩散阻断,主动检测潜伏、探测行为,联动防火墙保护核心业务,阻止扩散,减少损失。

云蜜罐在网络安全领域扮演重要角色,通过模拟漏洞和弱点,吸引并诱骗攻击者,实现检测、分析和防御。广泛应用提高防御能力,为数据安全、防范网络攻击提供保障。未来,随着技术发展,云蜜罐将发挥更大作用。

对于个人和企业,了解和掌握云蜜罐技术至关重要。通过合理部署,有效提升网络安全防护,减少风险。不断学习新的网络安全技术,应对复杂威胁。在信息爆炸时代,网络安全成为重要议题。借助云蜜罐等先进技术,共同维护安全、稳定、可靠的网络环境。

2024-12-28 23:24

2024-12-28 22:33

2024-12-28 21:43

2024-12-28 21:41

2024-12-28 21:25