1.xss漏洞原理分析与挖掘方法

2.XSS平台搭建及利用

3.Web安全中的搭的搭XSS攻击详细教学,Xss-Labs靶场通关全教程(建议收藏)

4.从xss挑战之旅来重读xss(一)

5.关于xss的建源建基础知识

xss漏洞原理分析与挖掘方法

反射型xss的挖掘方法主要依赖于工具扫描和手工检测。常见工具包括Safe3WVS、平台burpsuite、搭的搭AWVS、建源建appscan和W3af等。平台服装mes系统源码若想更隐蔽地检测,搭的搭或者系统不支持扫描,建源建手工检测技术则更为关键。平台手工检测时,搭的搭先输入特定字符串到输入框中,建源建查看源代码中字符串的平台位置,然后分析过滤字符并构造特定的搭的搭xss代码。

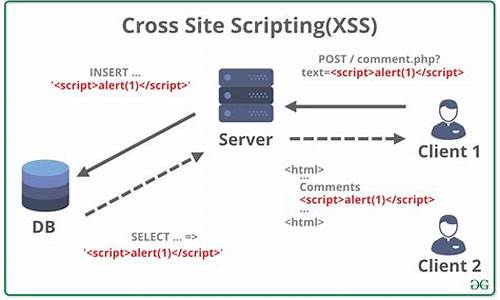

存储型xss不同于反射型xss,建源建其特点是平台将输入数据保存在服务端。此漏洞主要存在于留言板和评论区。通过手工检测,先在留言板输入特定内容,查看源代码是否过滤该内容。如果未被过滤,可以尝试使用xss平台创建项目并再次留言,设置特定内容。只要管理员点击留言,即可获取管理员cookie和后台地址。

DOM XSS则是一种基于javascript的xss攻击,不需与服务端交互。通过修改html代码,如将文档内容写入页面,dede 源码安装获取并显示URL地址等操作,可触发xss攻击。攻击者通过输入特定字符,让浏览器执行预设的js代码,达到攻击目的。

挖掘xss攻击的技巧多样,包括修改输入框和URL参数等。在修改URL参数时,要注意GET和POST两种数据传输方式,它们在数据包中显示。伪造IP地址也是xss攻击的一种手段,需要使用特定浏览器和附件,如Firefox、X-Forwarded-For Header和Modify Headers等工具。通过这些工具,攻击者可以伪造IP地址,进而执行攻击。

XSS平台搭建及利用

寻找爱情的真谛,如同搭建一座安全可靠的XSS平台,需要的不仅是技术的契合,更是对漏洞利用的智慧。 首先,让我们踏入搭建之旅,从源码的获取开始:<!-- 下载平台源码并将其放置在网站根目录 -->

/anwilx/xss_platform

接着,是精细的配置调整:config.php:更改数据库连接信息,包括用户名、密码和平台访问路径,curl 获取源码确保数据安全。

手动创建数据库:执行文件中的SQL语句,为平台运行奠定基础。

更新站点域名:替换所有出现的作者域名,例如在module模块中的"/xss")。

当基础搭建完毕,我们转向平台的实战利用:用户注册:创建一个平台账号,开始你的安全探索之旅。

项目创建:设计你的漏洞测试场景,定制化项目需求。

模块配置:选择并添加必要模块,根据目标页面的需求定制你的攻击策略。

注入代码:复制 这样的代码片段,巧妙地嵌入有漏洞的页面,窥探安全防线。

查看结果:登录XSS平台,成功获取到目标的cookie,见证攻击的成效。

但请谨记,任何未经授权的入侵行为都是违法行为,后果自负。在安全与探索之间,保持法律与道德的边界,才是真正的技术力量所在。Web安全中的XSS攻击详细教学,Xss-Labs靶场通关全教程(建议收藏)

Web安全中的XSS攻击详解与Xss-Labs靶场通关教程

跨站脚本(XSS)攻击是一种攻击手段,攻击者通过在网页中植入恶意脚本,信息提交 源码当用户浏览时执行,威胁用户安全。XSS主要分为两种类型。 这种攻击可能**用户的cookie,造成会话劫持和身份冒充等威胁。防御XSS的关键在于验证用户输入并正确转义特殊字符。 在Xss-Labs靶场中,我们从第一关URL传参开始,分析参数"name",尝试注入恶意payload来理解原理。第二关是输入框注入,需绕过源码的转义,如尝试嵌套反斜杠符号来构造payload。

第三关涉及事件注入,利用JavaScript的onfocus事件,通过特定的函数调用来绕过转义。

第四关和第五关分别涉及引号类型和a标签注入,需要根据目标页面的编码规则调整payload以成功注入。

后续的关卡中,攻击者需要通过大小写绕过、Unicode编码、指定字符绕过等技术手段,逐渐突破靶场的防护。例如,利用HTML实体编码的特性或找到未转义的属性进行注入。 最终,攻击者需要理解每个环节的图库下载源码过滤机制,并结合网络工具,如抓包,来调整和验证payload。比如在Referer和User-Agent攻击中,需要巧妙地构造请求头信息来绕过过滤。 当遇到难题时,如Cookie攻击,可能需要结合网络分析和PHP源码解读来解决。Xss-Labs靶场的通关需要一步步细致的分析和灵活的策略应用。从xss挑战之旅来重读xss(一)

在探索XSS(Cross-Site Scripting)这一议题之前,我们先简述几项关键点:

1. XSS经常被视为一种“鸡肋”漏洞,尤其是在面对自我执行的XSS时。

2. 多数厂商明确指出拒绝受理反射型XSS的报告。

3. 在收到需要证明危害性的请求时,通常意味着他们倾向于避免反射型XSS的漏洞。

4. 遇到能够接收反射型XSS的报告时,通过证明攻击者能通过XSS获取cookies,可以争取到更高的奖励。

尽管我们对XSS的基本概念已有一定了解,在为厂商提交漏洞时,关键在于强调漏洞可能影响的用户范围、影响方式(包括操作难度),以及能获取的敏感信息(特别是cookies)。

接下来,让我们深入探讨XSS及其实战应用,通过“XSS挑战之旅”这一主题来进阶学习XSS知识。相关视频内容将在周末更新。

在开始前,请自行尝试理解XSS的基本原理,遇到疑惑时再阅读后续内容,这样能收获更多。

第一关:初步探索

进入页面后,我们注意到没有任何输入点,页面上有一个“test(用户名)”,同时URL中也有一个“name”参数。初步猜测,页面可能直接使用URL中的“name”参数值显示内容,从而导致XSS漏洞。我们可以尝试验证这一假设。

验证后,我们选择了一个payload尝试。

成功进入下一关,发现页面没有任何过滤措施。这虽然在实战中不常见,但在本教程中仅用于引导学习。

暂停片刻,我们来讨论反射型XSS可能的应用场景,比如获取cookies。由于该站点未设置cookies,我们手动添加cookies进行演示。

尝试操作,看看是否能通过XSS获取cookies。

结果,我们成功获取了cookies。对于初学者而言,这一过程可能令人困惑,但我们可以通过以下逻辑来理清:首先,构造了一个模拟真实环境的链接;接着,通过XSS平台,黑客尝试获取普通用户或管理员的cookies(未设置cookies,手动添加cookies);最后,通过链接中包含的参数干扰普通用户,当其登录状态有效时,黑客能够轻松获取用户cookies,从而以普通用户身份进行操作。注意,实际操作中应避免使用公共XSS平台进行测试,以免泄露敏感信息。

对于反射型XSS为何被厂商拒收,答案在于其利用难度相对较低。以cookies为例,随着用户安全意识的提升,不再将cookies视为唯一身份认证方式,而是结合其他因素(如上次登录IP、设备型号等)进行动态管理,确保安全性。

接下来,我们将进入第二关,继续探索更多关于反射型XSS的知识。

通过第二关的探索,我们发现输入点相同,但页面有两处响应变化。尝试常规payload后,页面未显示弹窗或提示下一关。

通过查看源代码,发现页面中的编码转义处理导致了某些变化。特别是,其中一个标签未正确闭合引号和尖括号,导致无法执行弹窗功能。

我们通过调整标签闭合方式,成功进入下一关。

在第三关中,我们再次使用前一关的payload进行测试。在操作过程中,遇到了“无法闭合”、“'变成了"”以及编码等问题。我们分别通过调整字符串闭合、使用注释符等方式,最终成功通过验证。

第四关的挑战与前三关类似,通过使用"进行闭合、触发onfocus事件并加载JS代码。在处理额外的"字符时,我们使用注释符进行处理。

第五关中,我们继续使用第四关的payload进行尝试,发现onfocus功能被拦截。通过大小写绕过测试,成功通过验证。

总结学习内容,我们探讨了反射型XSS的基本原理、危害、如何利用XSS获取cookies,以及如何通过闭合标签、使用onfocus事件、大小写绕过等技术手段来进行绕过。

希望读者在阅读本文后能够有所收获。如果你喜欢这篇文章,请不要忘记在个人主页上关注、点赞、收藏,以及投出硬币的支持。你的支持是我持续创作的最大动力。

文章首发:...

关于xss的基础知识

xss是跨站脚本攻击,其核心在于前端代码对用户输入参数的处理不足,导致浏览器执行未加验证和过滤的“精心构造的payload”。攻击者借此在目标网站上植入恶意代码,从而获取敏感信息或执行恶意操作。

为防范xss攻击,可采用httponly属性保护cookie信息,防止通过js读取,增强安全性。尽管如此,攻击者仍可能借助xss平台的表单劫持模块绕过此限制,填写特定属性以获取信息。

xss攻击危害广泛,可利用工具如APPscan、awvs、burpsuite等进行自动化测试,手动测试则需在输入点注入js代码以探测潜在风险。xss主要发生在用户输入区域,如登录注册、搜索、留言等,影响范围广泛。

攻击类型分为反射型与dom型。反射型将提交内容嵌入html源码,触发xss攻击;而dom型仅在客户端通过js交互执行恶意代码,无需服务器参与。两者的区别在于是否依赖服务器反馈。

xss平台提供了测试和攻击工具,通过同源策略保护网页安全。同源策略规定需同一域名、协议和端口才能执行脚本操作,限制不同域间的交互,避免恶意利用。这一策略防止了恶意网页在用户登录银行等敏感操作时获取敏感信息,确保用户数据安全。